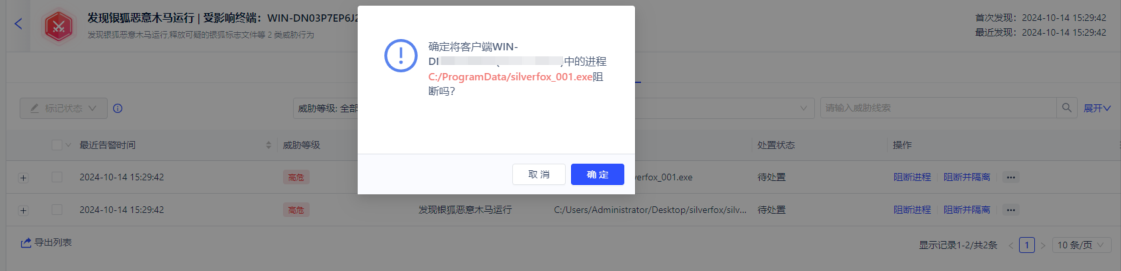

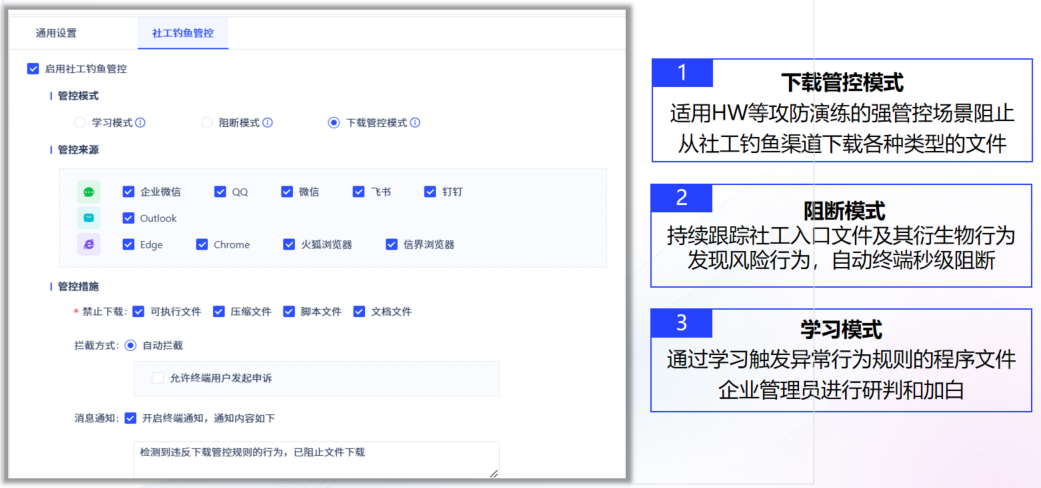

近期,新型高危木馬“銀狐”肆虐網(wǎng)絡(luò)�����,通過釣魚郵件、惡意鏈接等方式滲透企業(yè)系統(tǒng)����,IM��、郵件���、瀏覽器等入口已成社工釣魚泛濫區(qū)����。竊取核心數(shù)據(jù)、加密文件勒索���,甚至建立長期隱蔽控制通道�����,威脅金融��、醫(yī)療�、制造等多行業(yè)安全。面對這一“狡猾”威脅���,亞信安全提供TrustOne一體化“獵狐”治理方案���,事前主動控,事中閉環(huán)防��,事后穩(wěn)運營,助企業(yè)化“?��!睘椤鞍病?���!

2025年8月12日����,上海浦東新區(qū)發(fā)生一起高度隱蔽的詐騙案件:某公司員工劉女士被冒充高管的詐騙分子通過“飛書”群誘導,向所謂“合作方”轉(zhuǎn)賬����。事后經(jīng)警方偵查發(fā)現(xiàn)�����,詐騙者實則是通過遠程操控其同事電腦投植木馬���,冒充內(nèi)部人員實施詐騙�,整個過程如“透明人”作案��,極具迷惑性����。

截止目前已經(jīng)超1000家國內(nèi)頭部客戶被實施詐騙活動/雙重勒索�����,累計造成經(jīng)濟損失超20億+��。主要針對企事業(yè)單位管理��、財務(wù)�、銷售等從業(yè)人員���。

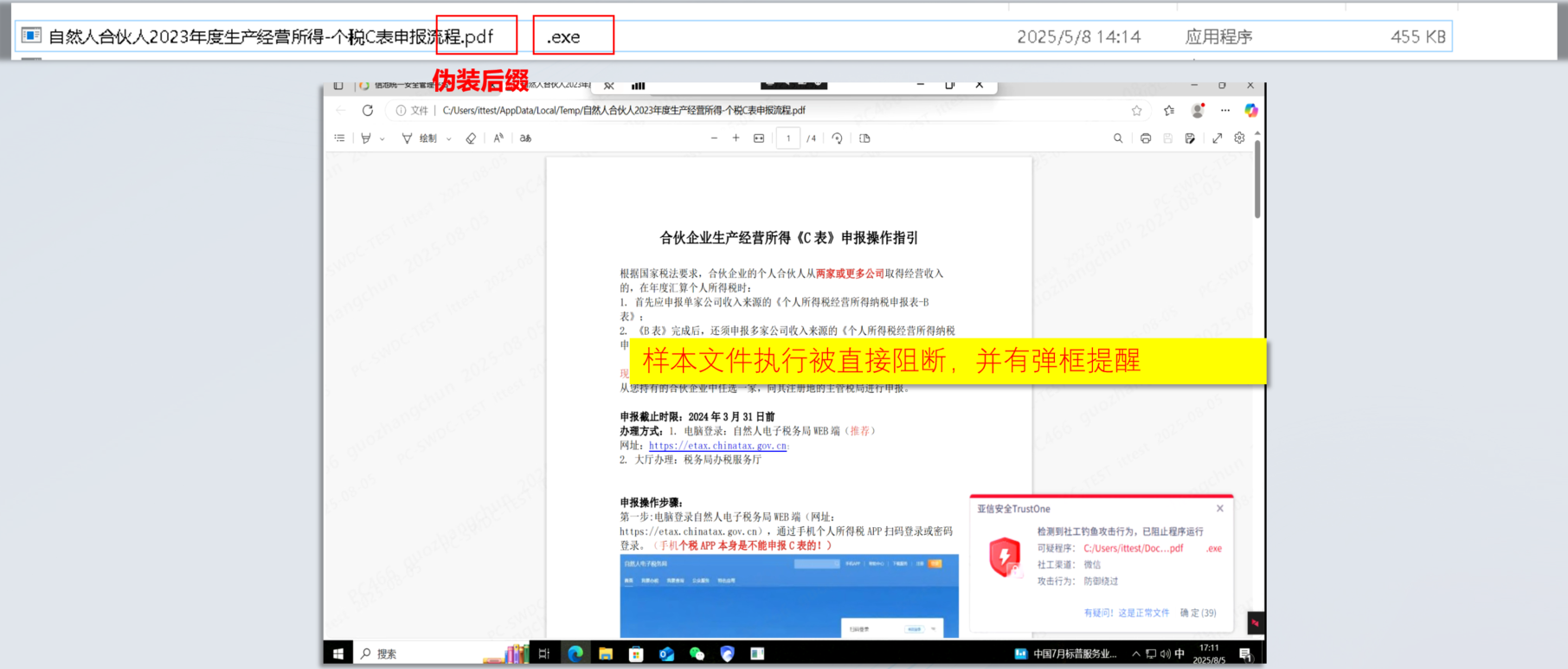

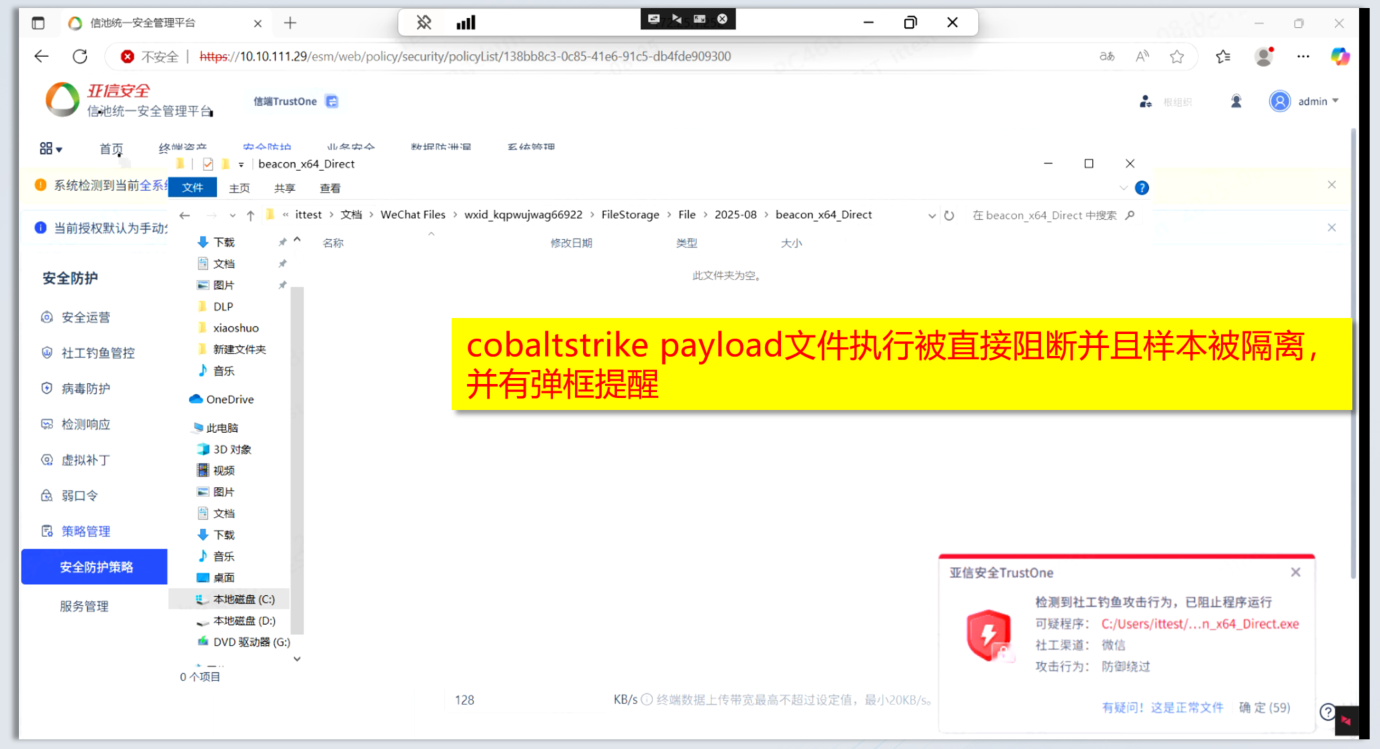

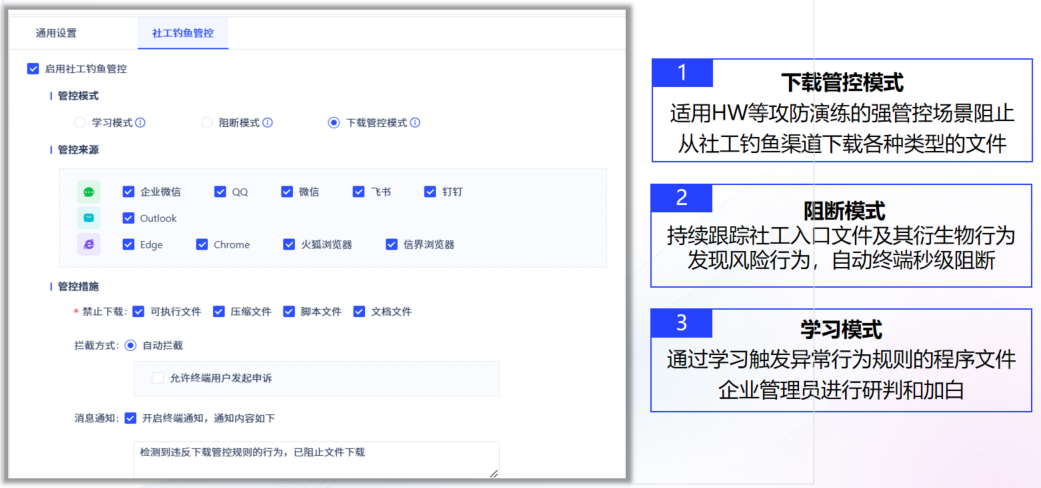

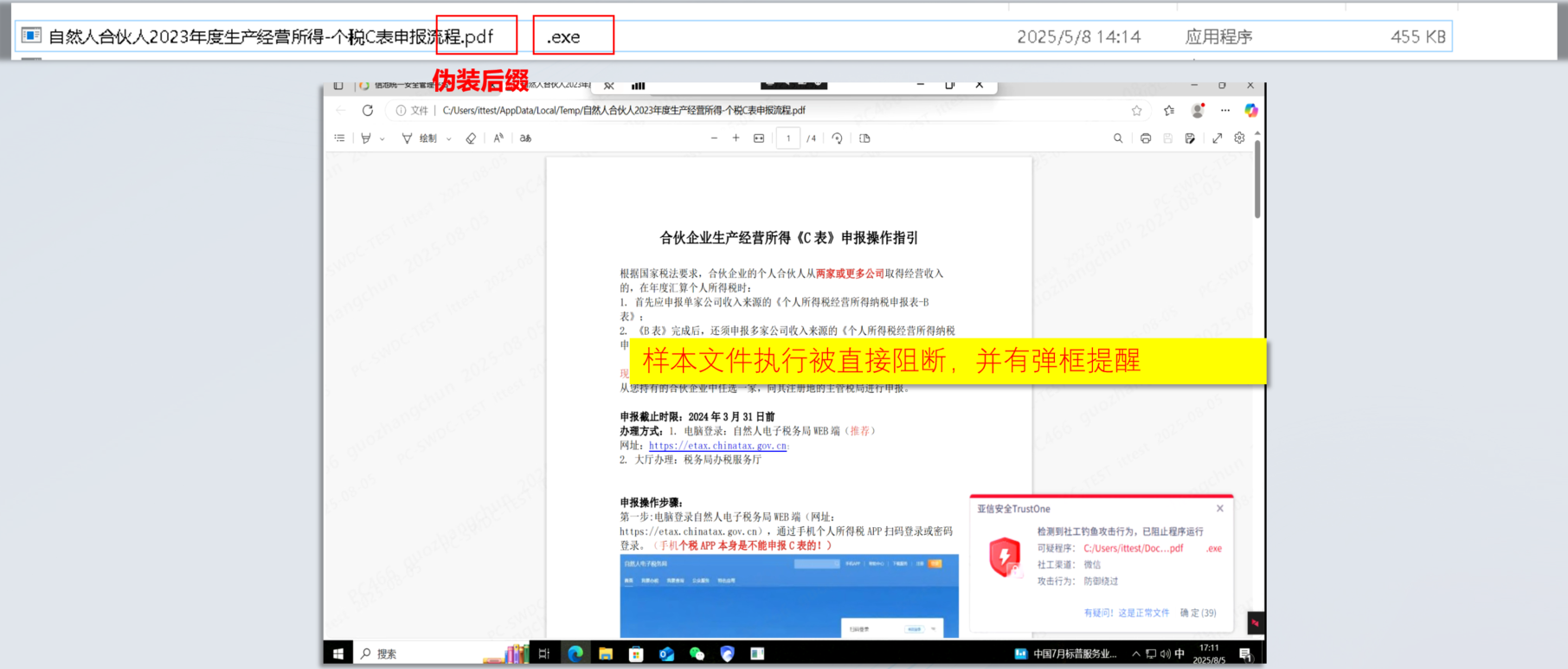

通常將研發(fā)的木馬病毒偽裝成報稅工具���、電子發(fā)票、涉稅文件等�,通過發(fā)送電子郵件、釣魚網(wǎng)站及微信�、QQ 等即時通訊軟件傳播,誘騙企業(yè)人員點擊下載����,從而實施木馬攻擊。

一旦被木馬病毒入侵���,詐騙分子即可對電腦遠程監(jiān)控�����,進而通過辦公文件��、聊天記錄等信息“精準”分析出企業(yè)基本情況和財會�、管理、銷售等人員信息�。

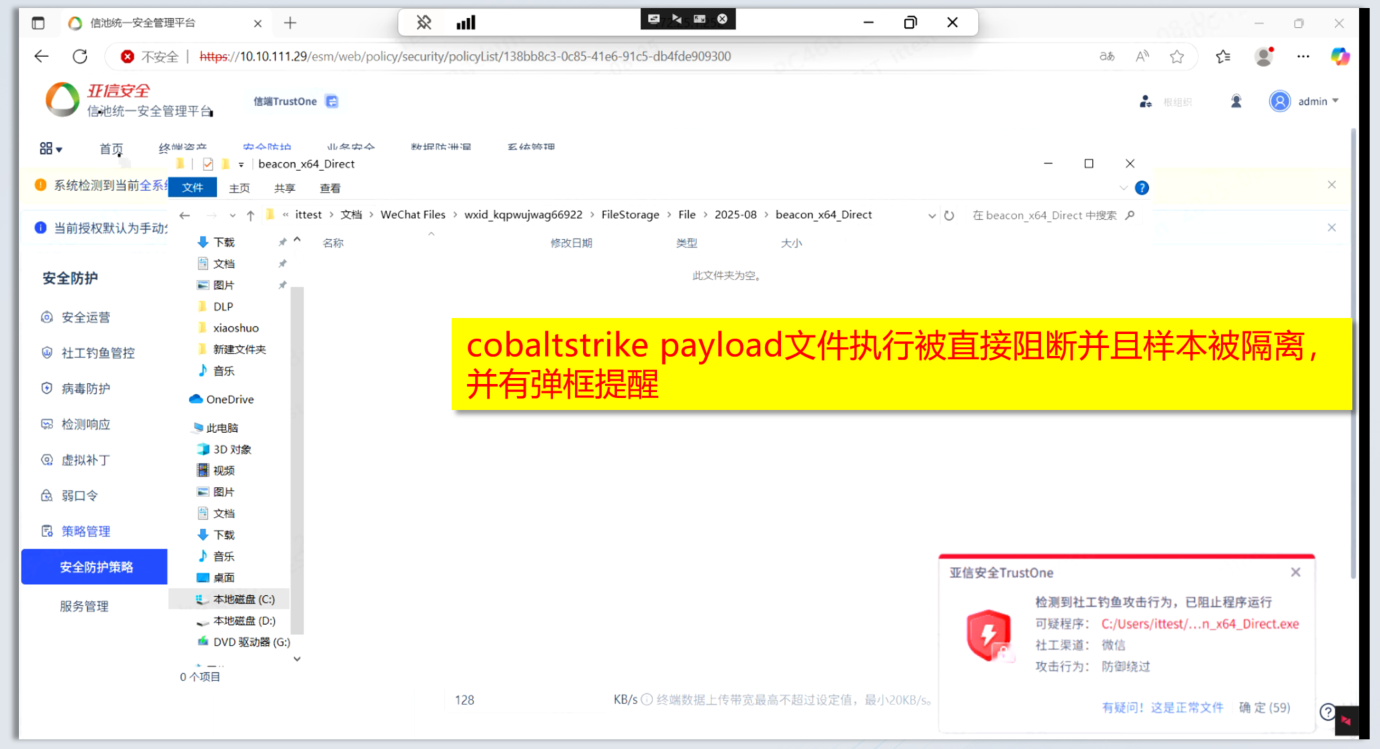

通過遠程控制財會等人員的QQ、微信等社交軟件��,在本人未發(fā)覺的情況下���,將用于詐騙的賬號添加至其好友列表偽裝成該企業(yè)老板或客戶的QQ��、微信,編造多種理由要求財會等人員轉(zhuǎn)賬匯款�����,從而實施詐騙����。

一天內(nèi)多次變種�,攻擊團伙不斷更新模板版本,大大增加檢測和防御難度��。

利用多種常用文件類型進行傳播和感染;偽裝成常用軟件����、誘導性文件名,降低防范意識��。

Office��、PDF�、EXE、MSI��、DLL��、JPG��、微信�����、壓縮軟件、遠程軟件……

后綴偽裝�、圖標偽裝 ……

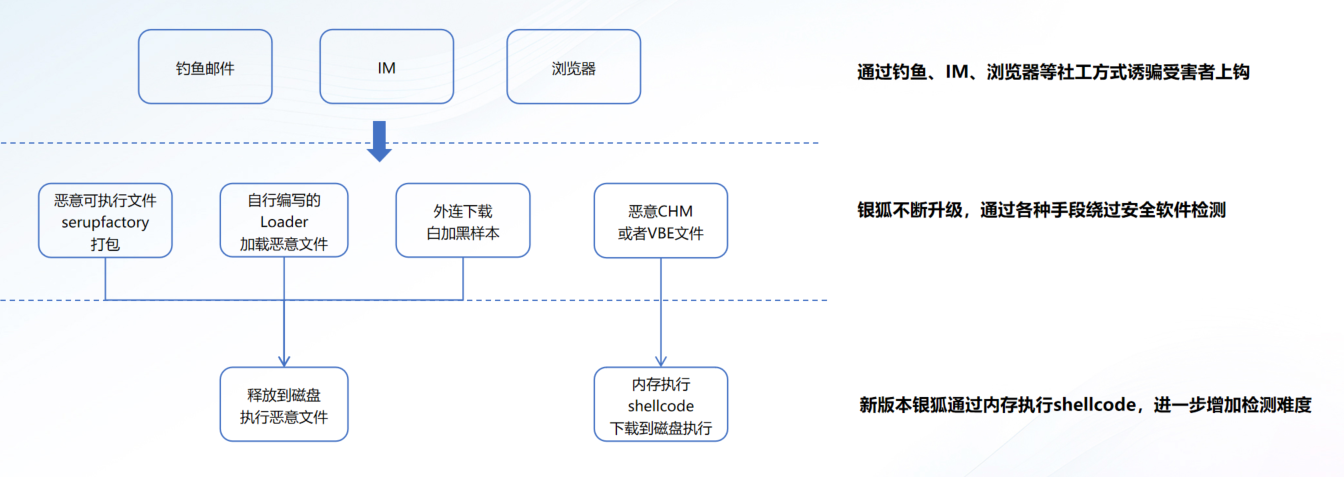

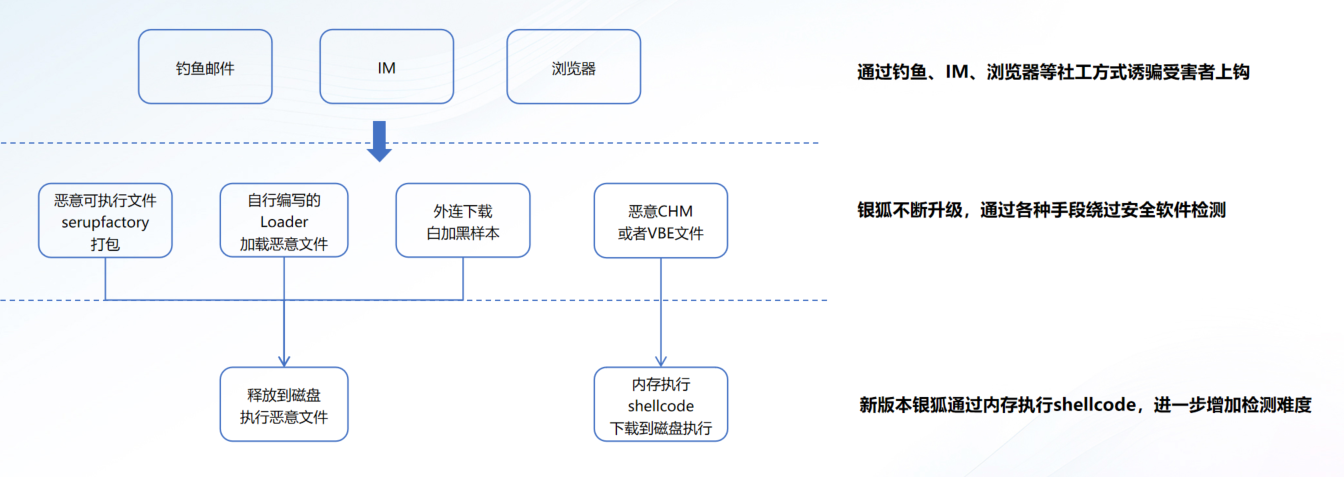

傳播方式靈活多樣,利用社會工程學精準攻擊:銀狐樣本通過釣魚郵件和即時通訊工具等社會工程學的方式����,誘騙受害者上鉤,利用工作群信任鏈加速傳播����。

運用免殺與隱蔽技術(shù),提升檢測難度:當惡意樣本落盤后�����,黑客通過基于多次打包�����,魔改Loader和白加黑的方式�,繞過殺毒軟件的實時掃描?���;蚶?span id="6zykpuw" class="">無文件攻擊的手段,釋放惡意的CHM文件或者是VBE文件���,在內(nèi)存中加載惡意的shellcode來下載惡意載荷并且執(zhí)行�。

變種速度極快�,殺毒有心無力:當代“卷王”版本持續(xù)升級,不到一年的時間里��,在攻擊方式��,攻擊組件部署方式�,惡意樣本投遞方式上迭代6大版本,每日產(chǎn)生超 200 個變種�。

把 “壞東西” 藏在 “好東西” 里

用 “好東西” 的正規(guī)身份騙過安檢(殺毒軟件)

等 “好東西” 正常運行后

再偷偷把 “壞東西” 放出來搞破壞

“壞東西” 是 “按需激活”

不是 “主動暴露”

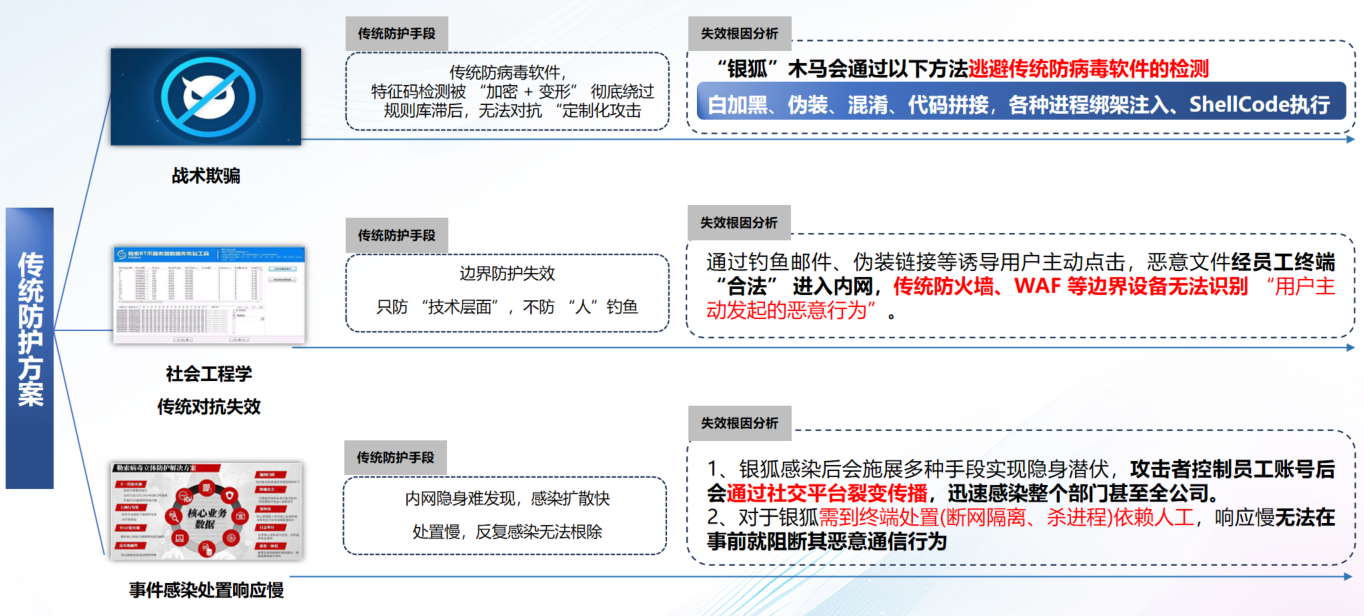

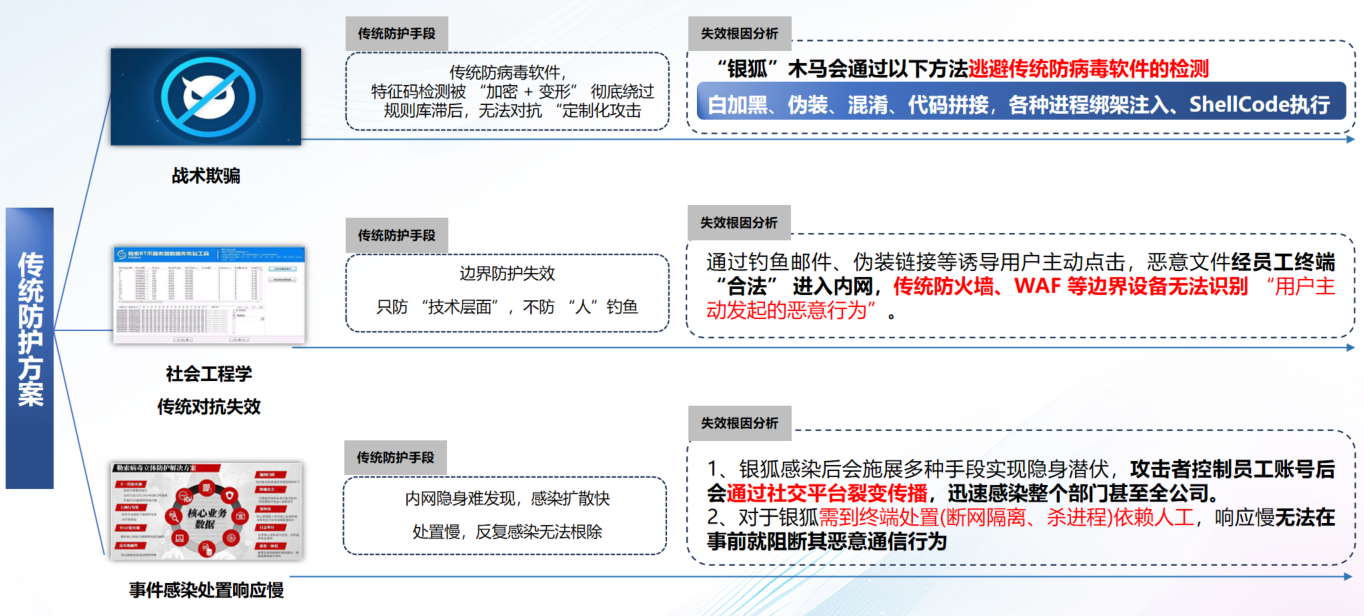

傳統(tǒng)防護手段

為什么無法有效應(yīng)對銀狐?

傳統(tǒng)防護是 “守著已知的門防已知的賊”��,而銀狐是 “換著衣服�、走用戶開的門、在屋里隱身作案的賊”�����,二者的對抗不在一個維度���,自然難以應(yīng)對��。

既然銀狐木馬很難殺

我們應(yīng)該如何正確絞殺銀狐木馬�?

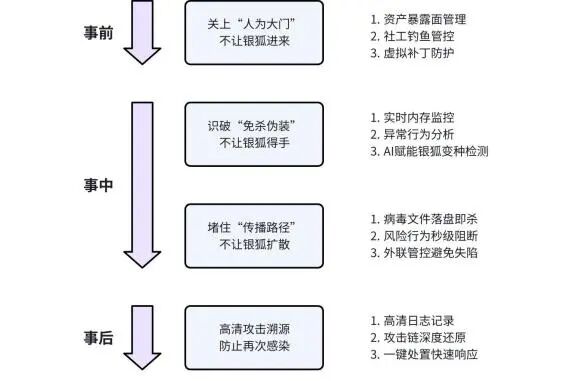

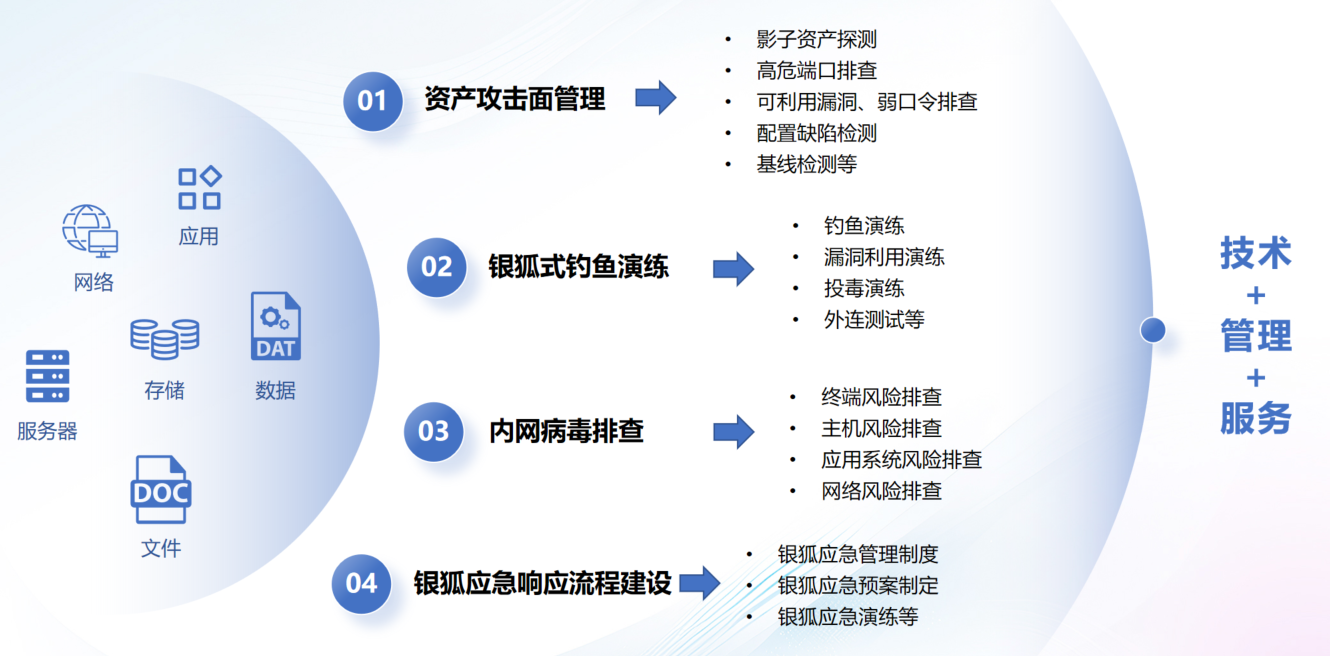

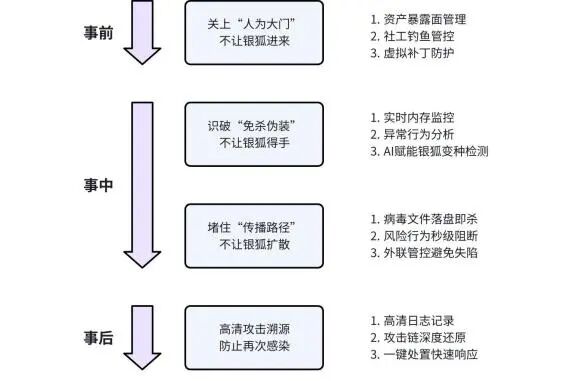

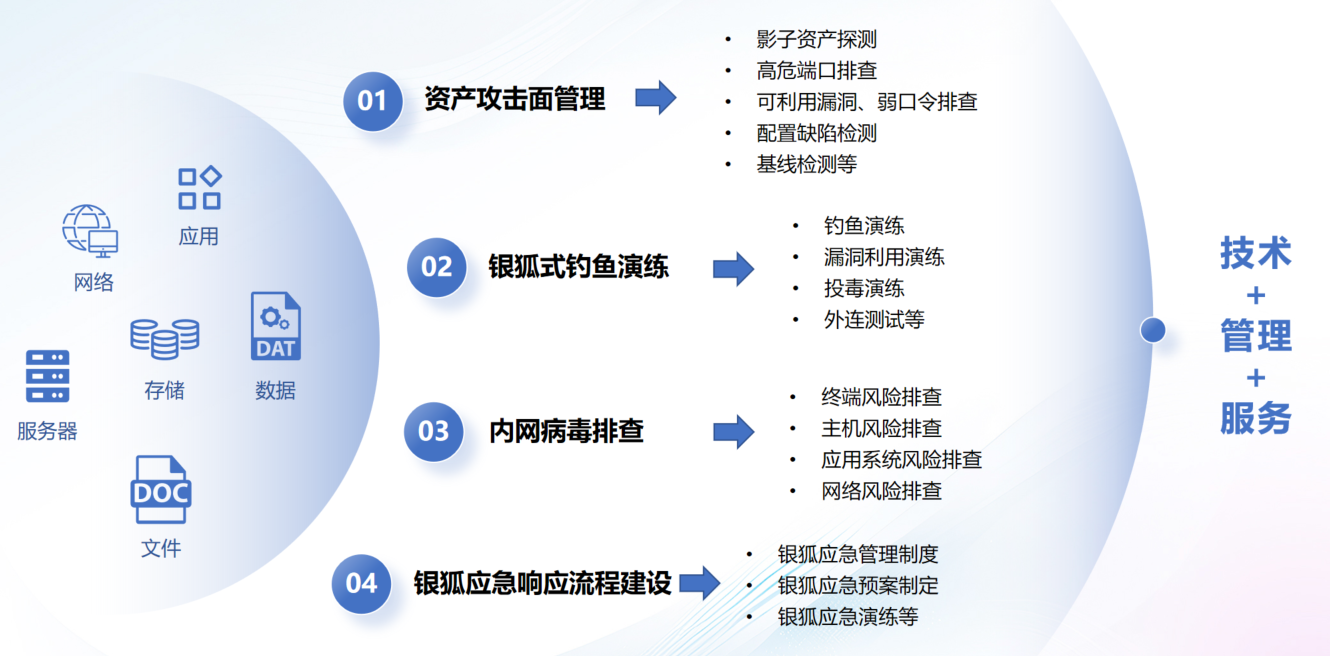

關(guān)上 “人為大門”不讓銀狐進來

薄弱點全面排查,堵缺口+補缺口+固缺口

構(gòu)建入口防線

實現(xiàn)事前關(guān)口前移+自動化防御

識破”免殺偽裝“不讓銀狐得手

有效識別后綴偽裝�、圖標偽裝、

內(nèi)存專項檢測等高對抗攻擊手段